Cerber Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Ranking: Das Ranking einer bestimmten Bedrohung in der Bedrohungsdatenbank von EnigmaSoft.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

| Rangfolge: | 11,686 |

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 71,941 |

| Zum ersten Mal gesehen: | March 4, 2016 |

| Zuletzt gesehen: | March 25, 2025 |

| Betroffene Betriebssysteme: | Windows |

Die Ransomware Cerber ist eine Ransomware-Infektion, die zur Verschlüsselung der Dateien des Opfers verwendet wird. Die Ransomware Cerber fügt die Erweiterung CERBER zu jeder Datei hinzu, die von Cerber verschlüsselt wird. Nachdem die Ransomware Cerber einige Dateien des Opfers verschlüsselt hat, verlangt sie die Bezahlung des Lösegelds im Austausch für den Entschlüsselungskode. Entsprechend der Lösegeldforderung von der Ransomware Cerber haben die Computer-Benutzer eine Woche, um das Lösegeld zu bezahlen, bevor es verdoppelt wird.

Inhaltsverzeichnis

Die Ransomware Cerber enthält eine Audiomitteilung

Als die Ransomware Cerber die Dateien des Opfers verschlüsselt hat, erstellt sie TXT, HTML und VBS Dateien namens 'DECRYPT MY FILES' ("MEINE DATEIEN ENTSCHLÜSSELN") mit Instruktionen dafür, wie Sie das Lösegeld von der Ransomware Cerber bezahlen können. Diese Dateien sind in jedem Ordner abgelegt, der von der Ransomware Cerber verschlüsselte Dateien enthält. Nach dieser Lösegeldforderung ist der einzige Weg zum Entschlüsseln der Dateien die Anwendung von "Cerber Decodierer", vorausgesetzt dass die Leute für die Ransomware Cerber verantwortlich sind. Die VBS Datei enthält eine Audiomitteilung mit derselben Information. Nach dem Angriff der Ransomware Cerber müssen die Opfer 1.24 BitCoin bezahlen, um einen Zugriff auf das Entschlüsselungsprogramm zu bekommen (2006 war dieser Betrag im Durchschnitt zwischen $500 und $800 USD). In einer Woche wird sich der Betragt verdoppeln. Die Ransomware Cerber verlangt, dass die Bezahlung durch TOR gemacht wird.

Die Ransomware Cerber ist sehr ähnlich zu den anderen Ransomware-Trojanern, einschließlich CryptoWall und TeslaCrypt. Diese Angriffe sind fast identisch, sie unterscheiden sich nur in kleinen Details es ist wahrscheinlich so, da sie große Teile ihres Kodes verteilen. Die Computer-Benutzer sollen die Bezahlung des Lösegelds der Ransomware Cerber aus zwei Gründen vermeiden: Erstens haben die Compiter-Benutzer keine Garantie, dass die Betrüger, die für den Angriff der Ransomware Cerber verantwortlich sind, ihren Teil des Angebots würdigen und den Decodierer nach der gemchten Bezahlung liefern. Zweitens aktiviert die Bezahlung des Lösegelds der Ransomware Cerber die Steuerbetrüger, solche Angriffe weiter auszuführen und die Entwicklung neuer Ransomware zu finanzieren.

Die Forscher der PC-Sicherheit haben festgestellt, dass die Ransomware Cerber auf Dateien mit den folgenden Erweiterungen abzielt und sie verschlüsselt:

.gif, .groups, .hdd, .hpp, .log, .m2ts, .m4p, .mkv, .mpeg, .ndf, .nvram, .ogg, .ost, .pab, .pdb, .pif, .png, .qed, .qcow, .qcow2, .rvt, .st7, .stm, .vbox, .vdi, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .3fr, .3pr, .ab4, .accde, .accdr, .accdt, .ach, .acr, .adb, .advertisements, .agdl, .ait, .apj, .asm, .awg, .back, .backup, .backupdb, .bay, .bdb, .bgt, .bik, .bpw, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .ce1, .ce2, .cib, .craw, .crw, .csh, .csl, .db_journal, .dc2, .dcs, .ddoc, .ddrw, .der, .des, .dgc, .djvu, .dng, .drf, .dxg, .eml, .erbsql, .erf, .exf, .ffd, .fh, .fhd, .gray, .grey, .gry, .hbk, .ibd, .ibz, .iiq, .incpas, .jpe, .kc2, .kdbx, .kdc, .kpdx, .lua, .mdc, .mef, .mfw, .mmw, .mny, .mrw, .myd, .ndd, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nwb, .nx2, .nxl, .nyf, .odb, .odf, .odg, .odm, .orf, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pdd, .pem, .plus_muhd, .plc, .pot, .pptx, .psafe3, .py, .qba, .qbr, .qbw, .qbx, .qby, .raf, .rat, .raw, .rdb, .rwl, .rwz, .s3db, .sd0, .sda, .sdf, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st5, .st8, .std, .sti, .stw, .stx, .sxd, .sxg, .sxi, .sxm, .tex, .wallet, .wb2, .wpd, .x11, .x3f, .xis, .ycbcra, .yuv, .contact, .dbx, .doc, .docx, .jnt, .jpg, .msg, .oab, .ods, .pdf, .pps, .ppsm, .ppt, .pptm, .prf, .pst, .rar, .rtf, .txt, .wab, .xls, .xlsx, .xml, .zip, .1cd, .3ds, .3g2, .3gp, .7z, .7zip, .accdb, .aoi, .asf, .asp, .aspx, .asx, .avi, .bak, .cer, .cfg, .class, .config, .css, .csv, .db, .dds, .dwg, .dxf, .flf, .flv, .html, .idx, .js, .key, .kwm, .laccdb, .ldf, .lit, .m3u, .mbx, .md, .mdf, .mid, .mlb, .mov, .mp3, .mp4, .mpg, .obj, .odt, .pages, .php, .psd, .pwm, .rm, .safe, .sav, .save, .sql, .srt, .swf, .thm, .vob, .wav, .wma, .wmv, .xlsb,3dm, .aac, .ai, .arw, .c, .cdr, .cls, .cpi, .cpp, .cs, .db3, .docm, .dot, .dotm, .dotx, .drw, .dxb, .eps, .fla, .flac, .fxg, .java, .m, .m4v, .max, .mdb, .pcd, .pct, .pl, .potm, .potx, .ppam, .ppsm, .ppsx, .pptm, .ps, .r3d, .rw2, .sldm, .sldx, .svg, .tga, .wps, .xla, .xlam, .xlm, .xlr, .xlsm, .xlt, .xltm, .xltx, .xlw, .act, .adp, .al, .bkp, .blend, .cdf, .cdx, .cgm, .cr2, .crt, .dac, .dbf, .dcr, .ddd, .design, .dtd, .fdb, .fff, .fpx, .h, .iif, .indd, .jpeg, .mos, .nd, .nsd, .nsf, .nsg, .nsh, .odc, .odp, .oil, .pas, .pat, .pef, .pfx, .ptx, .qbb, .qbm, .sas7bdat, .say, .st4, .st6, .stc, .sxc, .sxw, .tlg, .wad, .xlk, .aiff, .bin, .bmp, .cmt, .dat, .dit, .edb, .flvv

Die Lösegeldforderung, die sich mit der Ransomware Cerber verbindet, enthält die folgenden Informationen:

Ihre Dokumente, Fotos, Datenbanken und andere wichtige Dateien sind verschlüsselt!

Um Ihre Dateien zu entschlüsseln, folgen Sie den folgenden Anweisungen:

---------------------------------------------------------------------------------------

1. Laden Sie herunter und installieren Sie den "Tor Browser" von https://www.torproject.org/

2. Führen Sie ihn aus

3. In den "Tor Browser" öffnen Sie die Webseite: [bearbeitet]

4. Folgen Sie den Anweisungen auf dieser Webseite

---------------------------------------------------------------------------------------

CERBER DECODIERER

Ihre Dokumente, Fotos, Datenbanken und andere wichtige Dateien wurden verschlüsselt!

Um Ihre Dateien zu entschlüsseln, brauchen Sie eine spezielle Software zu kaufen- .

Alle Transaktionen werden nur durch das Bitcoin-Netzwerk ausgeführt.

Innerhalb 7 Tage können Sie dieses Produkt auf einen speziellen Preis von 1.24 BTC (ungefähr $524) kaufen.

In 7 Tagen wird der Preis dieses Produkts sich auf 2.48 BTC (ungefähr $1048) erhöht.

Behandlungen mit der Ransomware Cerber

Wenn die Ransomware Cerber auf Ihrem Computer installiert ist, ist die beste Lösung des Problems, die verschlüsselten Dateien von einem Backup wiederherzustellen. Deswegen ist die beste Schutzmaßnahme gegen die Ransomware Cerber und die ähnlichen Verschlüsselungstrojaner, allen wichtigen Dateien regelmäßig eine Backup-Kopie zu machen. Sie sollten Webseiten vermeiden, die fragwürdig sind, und ein zuverlässiges Sicherheitsprogramm verwenden, das ganz aktuell ist.

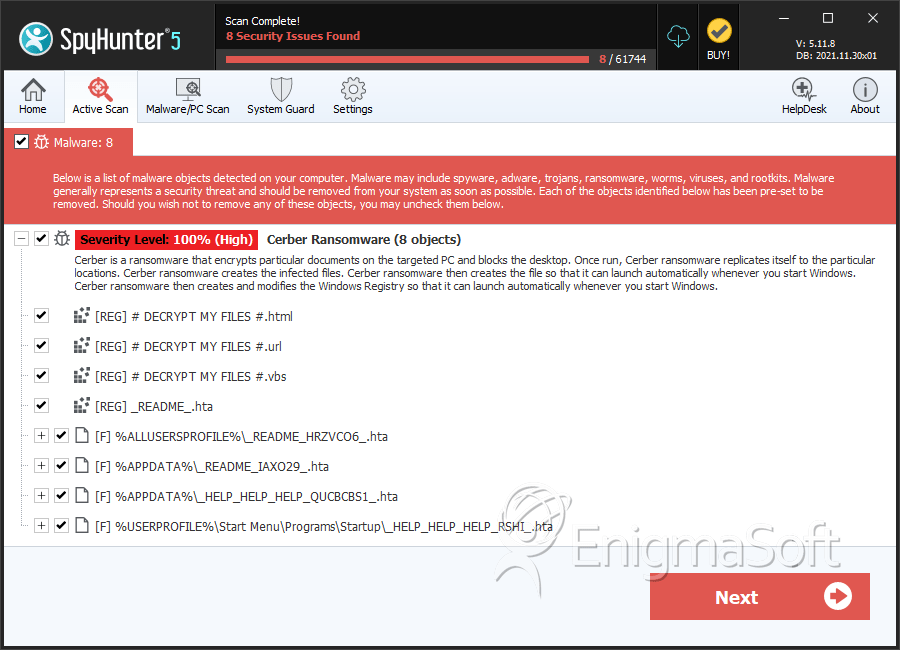

SpyHunter erkennt und entfernt Cerber Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 2. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 3. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 4. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 5. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 6. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 7. | _HELP_HELP_HELP_XJ7UC8.hta | 4ab1a256a5115d00fa7a3222936ddc03 | 3 |

| 8. | _HELP_HELP_HELP_WMB7F1L.hta | 9befacccf34d60ad1f141e531ddbba52 | 3 |

| 9. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 10. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 11. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 12. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 13. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 14. | _HELP_HELP_HELP_KJ2P.hta | 6689ad9f43ab19a1ccfad9db6a16b772 | 1 |

| 15. | _HELP_HELP_HELP_IGTRU.hta | c1ea46e1877d089983a4d9060997b04f | 1 |

| 16. | _HELP_HELP_HELP_5B3HEZ6.hta | b10e6f69d0c16008410b5c8cfaae0138 | 1 |

| 17. | _HELP_HELP_HELP_8EWN8.hta | 6f59455817d32c34ae35aac63043f285 | 1 |

| 18. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 19. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 20. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 21. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 22. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 23. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 24. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 25. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 26. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 27. | u.exe | 3dabcb3463ab266e734c83285c977106 | 0 |