Cerber 6 Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Ranking: Das Ranking einer bestimmten Bedrohung in der Bedrohungsdatenbank von EnigmaSoft.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

| Rangfolge: | 9,198 |

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 71,874 |

| Zum ersten Mal gesehen: | March 4, 2016 |

| Zuletzt gesehen: | September 11, 2023 |

| Betroffene Betriebssysteme: | Windows |

Die Familie der Ransomware Cerber ist für ihre Ausgereiftheit und Entwicklung der neuesten Bedrohungstechnologie bekannt. Die Forscher der PC-Sicherheit haben eine neue Variante in dieser Familie bemerkt, die Ransomware Cerber 6, die im April 2017 zum ersten Mal erschienen ist. Die Ransomware Cerber 6 wird in vielfältiger Weise geliefert und scheint neue Verschlüsselungsmethoden und Angriffsstrategien zu enthalten.

Inhaltsverzeichnis

Die Bedrohung, die von der Ransomware Cerber 6 vorgestellt ist

Die Mitglieder der Familie Cerber waren nahe von der Spitze der Charts von den meist verbreiteten Ransomware-Bedrohungen. Eigentlich betragen die Bedrohungen in dieser Familie mehr als 85% Ransomware-Infektionen im ersten Quartal des Jahres 2017. Die Ransomware Cerber 6 und seine vorherigen Varianten waren für Erbringen von Millionen Dollars für ihre Hersteller weltweit zuständig. Einer der Gründe, warum die Ransomware Cerber 6 besonders effektiv beim Ertragsgenerieren war, ist, dass sie derzeit als RaaS (Ransomware-as-a-Service) verbreitet wird, wo die Betrüger für die Rechte für die Verbreitung der Ransomware Cerber 6 bezahlen, indem die Profite mit den Herstellern der Ransomware Cerber geteilt werden.

Die neuen Merkmale in der Ransomware Cerber 6

Die Ransomware Cerber 6 kennzeichnet sich durch neue Liefermethoden und eine neulich aktualisierte Verschlüsselungsmethode. Die Ransomware Cerber 6 enthält auch einen neuen Schutzmechanismus und Verschleierung, die Techniken umfasst, die der Ransomware Cerber 6 ermöglicht, viele Sicherheitsprogramme zu umgehen oder zu erkennen, wenn es einen Gang in die Versuchsumgebung oder ins virtuelle System gibt (beide können von Forschern der PC-Sicherheit zur Untersuchung dieser Bedrohungen verwendet werden). Es ist klar, dass die Bedrohungen in der Familie Cerber ständig aktualisiert werden und seit ihrer Erscheinung im Jahre 2016 werden mit den neuen Versionen in dieser Familie neue Merkmale hinzugefügt und sie stehen vor den Malware-Forschern und Sicherheitssoftware.

Die Ransomware Cerber 6 wird den Opfern zurzeit durch Spam-Mails verteilt. Sie wird in E-Mails verbreitet, die Sozial Engineering verwenden, um die Computer-Benutzer zu betrügen, einen ZIP-Datei als Anhang zu öffnen, die ihrerseits eine JS- oder JavaScript-Datei beinhaltet. Diese beschädigte JavaScript-Datei lädt die Ransomware Cerber 6 herunter und installiert sie auf dem Computer des Opfers. Die Ransomware Cerber 6 verwendet eine Zeitverzögerung, die ihr ermöglicht, bestimmte Versuchsumgebungen zu vermeiden. Es gibt einige Merkmale in der Ransomware Cerber 6, die die Aufmerksamkeit der Malware-Forscher geweckt haben. Diese Ransomware beendet die Dateiverarbeitung, was ihre Verschlüsselungsroutine beeinträchtigen könnte. Cerber 6 verwendet Dateierweiterungen, um bestimmte Dateien während der Verschlüsselung zu vermeiden. Die Ransomware kann Windows Firewall stören, indem sie bestimmte Firewalls lockiert und Siecherheitssoftware und Einschränkungen beeinträchtigt. Die Erkennung und Entfernung der Infektion von der Ransomware Cerber 6 ist schwieriger wegen dieser Beeinträchtigung. Die Ransomware Cerber 6 kann sich auch selbst zerstören, falls der Computer die Charakteristika einer virtualisierten Umgebung hat.

Ein Aspekt, der die Ransomware Cerber 6 von vielfältigen anderen Ransomware-Trojanern macht, ist, dass sie die Anwendung von den Verschlüsselungsalgorythmen RSA und RC4 in ihren Angriffen vermieden hat. Diese Algorythmen sind in solchen Angriffen am meisten gebraucht. Die Ransomware Cerber 6 befällt die Gefälligkeiten der Kryptographischen Programmierschnittstelle, um ihren Verschlüsselungsangriff auszuführen.

Schützen Sie Ihren Computer vor der Ransomware Cerber 6 und ähnlichen Trojanern

Trotzdem die Ransomware Cerber 6 hochentwickelte neue Besonderheiten enthält, bleibt der Weg zum Schutz Ihres Computers vor der Ransomware Cerber 6 dergleiche wie mit den zahöreichen anderen Ransomware-Varianten, die diese vorausgegangen sind. Backup-Kopien Ihrer Dateien auf einem externen Speichergerät zu haben, bleibt (und wird bleiben) der beste Schutz vor Ransomware wie Cerber 6. Denn die Fähigkeit, die betroffenen Dateien von einer Backup-Kopie wiederherzustellen, nimmt der Angriff der Ransomware Cerber 6 völlig zurück, da die Betrüger die Macht über das Opfer verlieren.

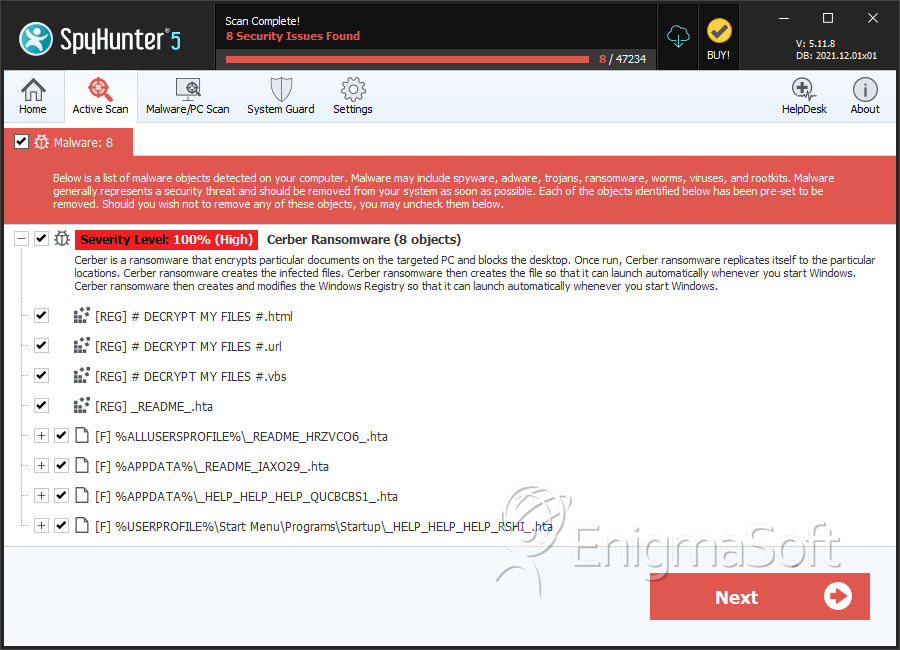

SpyHunter erkennt und entfernt Cerber 6 Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | Readme.hta | e125ef487472bfdd17d7e3e7e237d0d9 | 167 |

| 2. | Readme.hta | 8f85ab4bb455ce6d413eff9e9d47a506 | 54 |

| 3. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 4. | README.hta | c4fff6005b70cccd895082e6c79595b3 | 36 |

| 5. | README.hta | e189ce9640edc95a1ba19d0d4d85691b | 24 |

| 6. | README.hta | 107ab5eae352dab9defab24d3ba77b4a | 18 |

| 7. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 8. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 9. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 10. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 11. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 12. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 13. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 14. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 15. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 16. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 17. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 18. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 19. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 20. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 21. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 22. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 23. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 24. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 25. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 26. | file.exe | 212fa73fd6ed39b4720bcfd8d97426d5 | 0 |