Wana Decrypt0r 2.0 Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

| Popularity Rank: | 8,282 |

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 15,183 |

| Zum ersten Mal gesehen: | May 12, 2017 |

| Zuletzt gesehen: | December 27, 2025 |

| Betroffene Betriebssysteme: | Windows |

Die Ransomware Wana Decrypt0r 2.0 ist eine kleine Anwendung, die von einem Administrator auf sysnative.com entwickelt wird, der unter dem Alias tom982 steht, der seiner Familie eine Lehre über Ransomware erteilen wollte. tom982 hat eine unechte Ransomware geschafft, die der WannaCry (WannaDecrypt0r) Ransomware ähnlich ist, die geschafft hat, mehr als hundert tausend Computer innerhalb zwei Wochen zu infizieren. Die Ransomware Wana Decrypt0r 2.0 ist von tom982 erstellt und ist kein Trojaner, aber ein Beispiel für einen Scherz ist seine Familienmitglieder zu lehren, auf fragwürdigen Dateien nicht zu klicken. Die Ransomware Wana Decrypt0r 2.0 ist ein kleines Programm, das ein Bild auf dem Desktop zeigt, das ein Screenshot der Mitteilung für Lösegeld von WannaCry ist. Das Bild wird auf dem Bildschirm für 10 Sekunden gezeigt und dann erscheint ein Mitteilungsfenster, das sagt:

'Zu Ihrem Glück ist das nur ein Test (den Sie nicht bestanden haben). Sie sollen sehr aufmerksam unbekannte Dateien öffnen, sogar von mir. Rufen Sie mich an.'

tom982 hat der Ransomware Wana Decrypt0r 2.0 unter der Maske eines Dokuments in Microsoft Word geschickt, dass es eine Doppelerweiterung z.B. 'Wedding flowers.docx.exe' hat. Familienmitglieder, die die E-Mail von tom982 bekommen haben und die Datei geöffnet haben, sehen ein Pop-Up-Fenster von der Benutzerkontensteuerung wie wenn es eine Infektion mit einer üblichen Crypto-Bedrohung gibt. Dann wird das gefälschte Dokument im RAM des Systems geladen und die unechte Lösegeldforderung erscheint auf dem Bildschirm. Verständlicherweise waren die Familienmitglieder, die die E-Mail von tom982 bekommen haben und das angehängte Dokument geöffnet haben, nicht sehr begeistert von der Lehre "Ransomware 101", aber seine Punkte bleiben gültig.

Die Computer-Benutzer sollen auf Dokumente, die eine Doppelerweiterung haben und eine Eingabeforderung UAC verursachen, nicht vertrauen. Außerdem sind die Dokumente, die Sie beim Ausführen eines Makros von einem unvertraulichen Hersteller begrüßen, wahrscheinlich zum Installieren von Bedrohungen auf Ihrem Computer. Wenn Sie im Zweifel sind - machen Sie eine Doppelkontrolle der Autor und Absender der Datei. Sie sollen sich sicherstellen, dass Sie die Makro-Funktionen auch in Ihrem Textverarbeitungsprogramm deaktiviert haben. Schließlich ist die Ransomware Wana Decrypt0r 2.0 keine Bedrohung, um sie Sie sich sorgen sollen, aber es dient als ein nützliches Beispiel dafür, wie Bedrohungen wie die MoWare H.F.D Ransomware und die 4rw5w Ransomware sich verbreiten und in das System eindringen.

Inhaltsverzeichnis

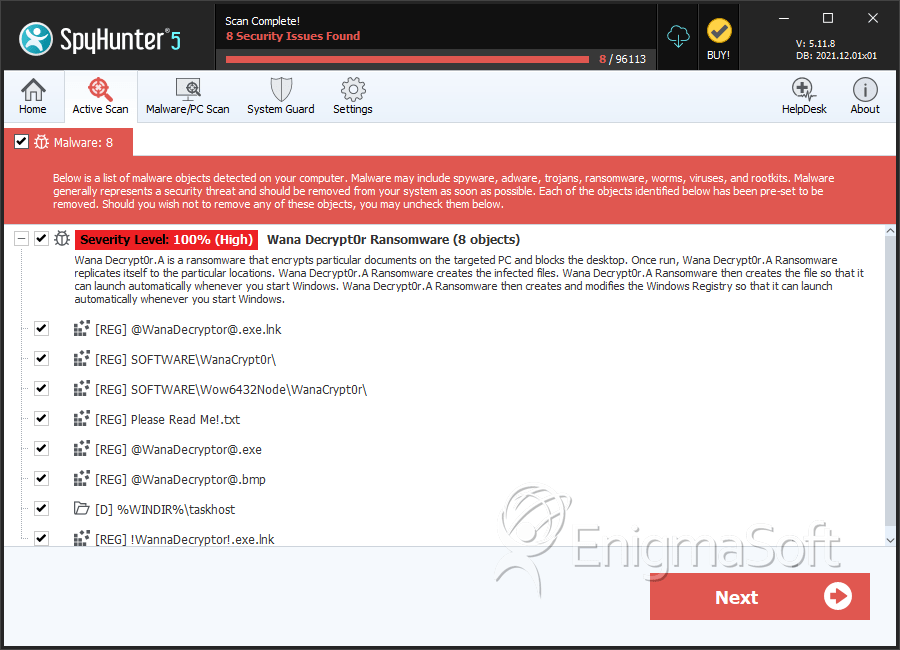

SpyHunter erkennt und entfernt Wana Decrypt0r 2.0 Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | taskhcst.exe | 5c7fb0927db37372da25f270708103a2 | 104 |

| 2. | @WanaDecryptor@.exe | d724ea744f9056565c1dc235b8a37d3a | 3 |

| 3. | @WanaDecryptor@.exe.lnk | da694aa92d06c170e9bcebc540e3290f | 1 |

| 4. | 002f660b2867c78d57fa887549dd4df9ced41fc4e738f8d4a70e3cf555bd17c0.exe | 26b716a0017ea59f4a7e10f4045f8de6 | 0 |

| 5. | 0a73291ab5607aef7db23863cf8e72f55bcb3c273bb47f00edf011515aeb5894.exe | d5c0caf39de29dc769204d33e76c21fc | 0 |

| 6. | 0fc245e8a1134e31b7687fb7501faa05628813c87b9561ee26f2092cb76e5a36.exe | eac0133cec98c1338d721c6dff14128e | 0 |

| 7. | bb829a0394fb865eed381eb77ac9de039ad19e0f2318baaf9483b4f817250021.exe | cf7d967cf7f37075b74ae1956609f33b | 0 |

| 8. | bbf16aa9e9c3b697c1f4008a9087e2b3ed4298dbf62a607900d3b95324100327.exe | d2f5b8921d8b0ec80ca9d12a4628f4a0 | 0 |

| 9. | bc8136b40b4164afcbcb4e14f6fd54ca02275ff75b674eb6fd0a8f436f9b1181.exe | 05480f5a3237cb12416459c2660367b0 | 0 |

| 10. | c26e5eb8ec5b72e2c6368156f112f78906a57b393845233e727a8b2e3df790a4.exe | 0590e4be096701e650797f8969e3c2cf | 0 |

| 11. | c4291ec3eacfd145bbe75d7e7991753f4ea141768f6701e4bef4ca902ed58554.exe | aed6ed89e62f1cb059b5db200f30d203 | 0 |

| 12. | ca29de1dc8817868c93e54b09f557fe14e40083c0955294df5bd91f52ba469c8.exe | b0ad5902366f860f85b892867e5b1e87 | 0 |

| 13. | cd049fa3d5c193b82b13bc5c141696e7f862b448b9008a21c3c84030d5b00597.exe | d539b514ca46f0b33838a67778a4c92c | 0 |

| 14. | cd53771c1aa9d8b91d362feec69a03a02fbfcc8c922e2ed538854b77f9d806f2.exe | 994cfca9f4a14921684bd6a65997e22c | 0 |

| 15. | d849067bf9365d99088cbb935a98477cd38519e3ab8ac1bfe662588f8177d22d.exe | ae72a3d3b9ee295436ba281171c50538 | 0 |

| 16. | e28f2ee59621e1d9269213e2b5557b5066945774392b16bde3df9ad077bff107.exe | 03f75fc504c9845aaed29fdf66c13238 | 0 |

| 17. | e498f936eb56fb1f4300d973c1c869fa65e0ae368c74285dfc2feae3ae1a4f4e.exe | c1b5e18f78b644d5d59e8958fcfa8b0d | 0 |

| 18. | e5b9bfe333ee11538ae62cd9f34023d23e943970e771f74e088166e7c471166f.exe | 1eba841f8cb1d7703cecd5112bb2a3ea | 0 |

| 19. | e7a39735ee8777473c7405a70f470a0e00d6266d3126d3af59660e6a78dab2cf.exe | e8d2d6925c5581cff64670c829e5a473 | 0 |

| 20. | ea428033152445a507f4c1afb7734c8f801f27a687d8cb62bd8f393a2b0c466c.exe | 38a92fa34353ecb8777a8044248f56f2 | 0 |

| 21. | ea7974484b788d4c91044f32130159e1542bf079329179f4b1d42e93168dfdde.exe | 9873afd7cf2e1eb9e94bcbfc2dd74f40 | 0 |

| 22. | ec82b602d6389c4586730bd45302acf3366132ed63667cf8cfb24c7e72419fac.exe | b881c16467d6c3dbcb0b5a4db4d283ad | 0 |

| 23. | ed2e2be93f0dd70da08e6440521069931c0a9bbcaa1f64e88a6dd8b8953a72d7.exe | d38d30ed1bba3b9f76758eafcce71601 | 0 |

| 24. | f029548806c8074a36435241d5f5586cd7b37fc651dd2a9178e915d2cef27bae.exe | ac29e5bbe740c883baf1e83ba99eba85 | 0 |

| 25. | f5ea4c4f9a37bc84124a9ce114bb7b3dc7a35de498c6c50f457765cc7a3e7611.exe | 823564f14cdac838c31bbae713ff1ff6 | 0 |

| 26. | fecfd70406cbcd17fd17ccf4c635172249df13383d7f02fc9f0d3173da04a209.exe | a2592f41e67f1d0b9b795a3f4c71ad14 | 0 |

| 27. | home.exe | 4e259c5a7afe86eb08b45eead12d4af3 | 0 |

Registrierung-Details

Verzeichnisse

Wana Decrypt0r 2.0 Ransomware kann das folgende Verzeichnis oder die folgenden Verzeichnisse erstellen:

| %WINDIR%\taskhost |

| %userprofile%\desktop\WannaCry |

| %userprofile%\downloads\WannaCry |

Analysebericht

Allgemeine Information

| Family Name: | Wana Decrypt0r Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

27bb6e665f203c1614daab07a64a5fe5

SHA1:

f292c121b8be5aaf22c2d31d675b0396e9263d0c

SHA256:

A2ECC681C8A95A83E80E165A55E9E1D32DAFBB0A8D17534BEDA12FCDB3AC4C1F

Dateigröße:

3.78 MB, 3778886 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

- File is not packed

Show More

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Traits

- big overlay

- HighEntropy

- No Version Info

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 270 |

|---|---|

| Potentially Malicious Blocks: | 134 |

| Whitelisted Blocks: | 136 |

| Unknown Blocks: | 0 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Wana Decrypt0r.A

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\windows\tasksche.exe | Generic Write,Read Attributes |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Network Wininet |

|

| Service Control |

|

| Process Shell Execute |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

C:\WINDOWS\tasksche.exe /i

|