Phobos Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Ranking: Das Ranking einer bestimmten Bedrohung in der Bedrohungsdatenbank von EnigmaSoft.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 1,621 |

| Zum ersten Mal gesehen: | July 24, 2009 |

| Zuletzt gesehen: | July 16, 2020 |

| Betroffene Betriebssysteme: | Windows |

Die Phobos Ransomware ist ein Verschlüsselungs-Ransomware-Trojaner, der erstmals am 21. Oktober 2017 beobachtet wurde. Die Phobos Ransomware richtet sich an Computerbenutzer in Westeuropa und den USA und übermittelt den Opfern ihre Lösegeldnachrichten in englischer Sprache. Die Phobos Ransomware wird hauptsächlich über die Verwendung von Spam-E-Mail-Anhängen verteilt, die möglicherweise als Microsoft Word-Dokumente mit aktivierten Makros angezeigt werden. Diese Makroskripte dienen zum Herunterladen und Installieren der Phobos Ransomware auf dem Computer des Opfers, wenn auf die beschädigte Datei zugegriffen wird. Es ist wahrscheinlich, dass die Phobos Ransomware eine unabhängige Bedrohung darstellt, da sie nicht zu einer großen Familie von Ransomware as a Service (RaaS) -Anbietern zu gehören scheint.

Diese Woche in Malware Ep2: Phobos Ransomware zielt auf Westeuropa und die USA ab

Inhaltsverzeichnis

So identifizieren Sie die von der Phobos Ransomware verschlüsselten Dateien

Wie die meisten anderen ähnlichen Bedrohungen verschlüsselt die Phobos Ransomware die Dateien des Opfers mithilfe eines starken Verschlüsselungsalgorithmus. Die Verschlüsselung macht den Zugriff auf die Dateien unzugänglich, sodass die Phobos Ransomware die Daten des Opfers als Geiseln nehmen kann, bis das Opfer ein Lösegeld zahlt. Die Phobos Ransomware zielt auf die vom Benutzer generierten Dateien ab, einschließlich Dateien mit den folgenden Erweiterungen:

.aif, .apk, .arj, .asp, .bat, .bin, .cab, .cda, .cer, .cfg, .cfm, .cpl, .css, .csv, .cur, .dat, .deb , .dmg, .dmp, .doc, .docx, .drv, .gif, .htm, .html, .icns, .iso, .jar, .jpeg, .jpg, .jsp, .log, .mid ,. mp3, .mp4, .mpa, .odp, .ods, .odt, .ogg, .part, .pdf, .php, .pkg, .png, .ppt, .pptx, .psd, .rar, .rpm, .rss, .rtf, .sql, .svg, .tar.gz, .tex, .tif, .tiff, .toast, .txt, .vcd, .wav, .wks, .wma, .wpd, .wpl, .wps, .wsf, .xlr, .xls, .xlsx, .zip.

Wie aus der obigen Liste hervorgeht, zielt die Phobos Ransomware auf Dokumente, Medien, Bilder und andere häufig verwendete Dateien ab und verschlüsselt sie mit der AES 256-Verschlüsselung. Nachdem die Dateien des Opfers verschlüsselt wurden, kommuniziert die Phobos Ransomware mit ihrem Befehls- und Kontrollserver, um Daten über den infizierten Computer weiterzuleiten und Konfigurationsdaten zu empfangen. Die Phobos Ransomware identifiziert die durch ihren Angriff verschlüsselten Dateien, indem sie ihren Namen in die folgende Zeichenfolge ändert:

..ID [acht zufällige Zeichen]. [Ottozimmerman@protonmail.ch] .PHOBOS

Die Lösegeldforderungen der Phobos Ransomware

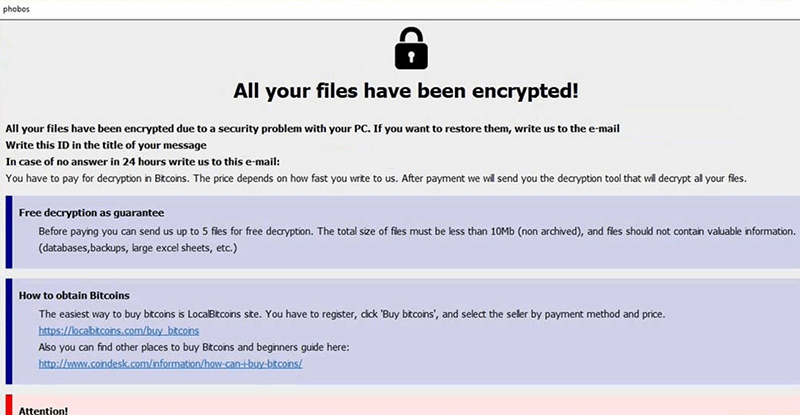

Die Phobos Ransomware liefert eine Lösegeldnotiz in Form eines Programmfensters mit dem Titel "Ihre Dateien sind verschlüsselt!". nachdem die Dateien des Opfers verschlüsselt und umbenannt wurden. Dieses Programmfenster enthält das Logo 'PHOBOS' in einer der Ecken des Fensters und behauptet, dass das Opfer ein Lösegeld zahlen muss, um die infizierten Dateien wiederherzustellen. Der Lösegeldschein, den die Phobos Ransomware während ihres Angriffs auf den Computer eines Opfers anzeigt, lautet:

'Alle Ihre Dateien sind verschlüsselt

Hallo Welt

Daten auf diesem PC liefen in nutzlosem Binärcode

Um zur Normalität zurückzukehren, kontaktieren Sie uns bitte per E-Mail: OttoZimmerman@protonmail.ch

Setzen Sie das Thema Ihrer Nachricht auf "Verschlüsselungs-ID: [8 zufällige Zeichen]".

Interessante Fakten:

1. Mit der Zeit steigen die Kosten, verschwenden Sie keine Zeit

2. Nur wir können Ihnen sicher helfen, sonst niemand.

3. VORSICHT Wenn Sie immer noch versuchen, andere Lösungen für das Problem zu finden, erstellen Sie eine Sicherungskopie der Dateien, mit denen Sie experimentieren möchten. A. Spiel mit ihnen. Andernfalls können sie dauerhaft beschädigt werden.

4. Alle Dienste, die Ihnen Hilfe anbieten oder einfach nur Geld von Ihnen nehmen und verschwinden, oder sie sind Vermittler zwischen uns mit überhöhtem Wert. Da das Gegenmittel nur unter den Schöpfern des Virus ist

PHOBOS '

Umgang mit der Phobos Ransomware

Sobald die Phobos Ransomware die Dateien verschlüsselt hat, ist es leider unmöglich, die betroffenen Dateien ohne den Entschlüsselungsschlüssel wiederherzustellen. Aus diesem Grund ist es wichtig, vorbeugende Maßnahmen zu ergreifen, um sicherzustellen, dass Ihre Daten gut geschützt sind. Der beste Schutz vor Bedrohungen wie der Phobos Ransomware ist ein zuverlässiges Backup-System. Durch Sicherungskopien aller Dateien können die Opfer des Phobos Ransomware-Angriffs ihre Daten nach einem Angriff schnell und zuverlässig wiederherstellen.

Update 4. Januar 2019 - 'Job2019@tutanota.com' Ransomware

Die Ransomware 'Job2019@tutanota.com' wird als leicht aktualisierte Variante der Phobos Ransomware eingestuft, die ursprünglich im Oktober 2017 veröffentlicht wurde. Die Ransomware 'Job2019@tutanota.com' erscheint etwas mehr als ein Jahr später, ohne dass wesentliche Aktualisierungen angezeigt werden. Die Ransomware 'Job2019@tutanota.com' wurde im Januar 2019 identifiziert und scheint sich auf die gleiche Weise wie ihr Vorgänger zu verbreiten. Die Bedrohungsnutzlast wird über Makroskripte bereitgestellt, die in Microsoft Word-Dateien eingebettet sind und möglicherweise an scheinbar offizielle Updates aus sozialen Medien und Online-Shops angehängt sind. Die Ransomware 'Job2019@tutanota.com' erstellt wahrscheinlich einen temporären Ordner auf dem primären Systemlaufwerk und lädt einen Prozess mit einem zufälligen Namen in den Task-Manager. Der Ransomware-Trojaner 'Job2019@tutanota.com' ist so konfiguriert, dass die Snapshots des Schattenvolumens gelöscht werden, bevor Ihre Fotos, Texte, Musik und Videos codiert werden. Es ist bekannt, dass die neue Variante Entschlüsselungsdienste über zwei E-Mail-Konten fördert, nämlich "Job2019@tutanota.com" und "Cadillac.407@aol.com". Die Lösegeldnotiz ist als kleines Programmfenster gestaltet, das im gleichen Blauton wie das Standardthema von Windows 10 gefärbt ist. Es wird berichtet, dass der Trojaner ein Fenster mit dem Namen "Ihre Dateien sind verschlüsselt!" Anzeigt. Das Fenster scheint aus 'Phobos.hta' geladen zu sein, das unter Windows in den Ordner Temp verschoben wird und lautet:

'Alle Ihre Dateien sind verschlüsselt

Hallo Welt

Daten auf diesem PC wurden zu einem nutzlosen Binärcode

Um zur Normalität zurückzukehren, kontaktieren Sie uns bitte per E-Mail: OttoZimmerman@protonmail.ch

Setzen Sie das Thema Ihrer Nachricht auf 'Verschlüsselungs-ID: [8-stellige Nummer]

1. Mit der Zeit steigen die Kosten, verschwenden Sie keine Zeit

2. Nur wir können Ihnen sicher helfen, sonst niemand.

3. Seien Sie vorsichtig !!! Wenn Sie immer noch versuchen, andere Lösungen für das Problem zu finden, erstellen Sie eine Sicherungskopie der Dateien, mit denen Sie experimentieren möchten, und spielen Sie mit ihnen. Andernfalls können sie dauerhaft beschädigt werden

4. Alle Dienste, die Ihnen Hilfe anbieten oder einfach nur Geld von Ihnen nehmen und verschwinden, oder sie sind Vermittler zwischen uns mit überhöhtem Wert. Da das Gegenmittel nur unter den Schöpfern des Virus ist '

Einige Varianten der Ransomware 'Job2019@tutanota.com' sollen ein einfaches Dialogfeld anstelle von 'Ihre Dateien sind verschlüsselt!' Bildschirm mit der Aufschrift:

'Alle Ihre Dateien sind verschlüsselt

Um Ihre Dateien zu entschlüsseln, kontaktieren Sie uns über folgende E-Mail-Adresse: [E-Mail-Adresse] Bitte setzen Sie das Thema 'Verschlüsselungs-ID: [8-stellige Nummer].

Als Beweis bieten wir die kostenlose Entschlüsselung Ihrer Testdateien an. Sie können sie an Ihre E-Mail anhängen, und wir senden Ihnen entschlüsselte.

Der Entschlüsselungspreis steigt mit der Zeit, beeilen Sie sich und erhalten Sie Rabatt.

Die Entschlüsselung durch Dritte kann zu Betrug oder Preiserhöhungen führen. '

Die betroffenen Daten erhalten möglicherweise eine von zwei Erweiterungen: '.ID- [8-stellige Nummer]. [Job2019@tutanota.com] .phobos' oder '.ID- [8-stellige Nummer]. [Job2019@tutanota.com] .phobos . ' Beispielsweise kann "Sabaton-Carolus Rex.mp3" in "Sabaton-Carolus Rex.mp3.ID-91651720" umbenannt werden. [Job2019@tutanota.com] .phobos "und" Sabaton-Carolus Rex.mp3.ID-68941751 ". [Job2019@tutanota.com] .phobos. ' Wir empfehlen, Verhandlungen mit den Ransomware-Akteuren zu vermeiden, da Sie möglicherweise keinen Entschlüsseler erhalten. Sie sollten Datensicherungen verwenden, um Ihre Dateistruktur neu zu erstellen und einen vollständigen System-Scan durchzuführen, um die Ressourcen zu entfernen, die möglicherweise von der Ransomware 'Job2019@tutanota.com' übrig geblieben sind.

Aliasnamen

5 Sicherheitsanbieter haben diese Datei als bösartig gekennzeichnet.

| Antivirus Vendor | Erkennung |

|---|---|

| CAT-QuickHeal | Win32.Trojan.Obfuscated.gx.3 |

| AVG | Downloader.Obfuskated |

| Prevx1 | Covert.Sys.Exec |

| Microsoft | TrojanDownloader:Win32/Agent.ZZC |

| AntiVir | TR/Crypt.XPACK.Gen |

Phobos Ransomware Screenshots

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | rrr_output7251B30.exe | b3b69dabf55cf7a7955960d0c0575c27 | 72 |

| 2. | rrr_output713F8B0.exe | 29d51846a76a1bfbac91df5af4f7570e | 64 |

| 3. | rrr_output8F2121F.exe | 5d533ba319fe6fd540d29cf8366775b1 | 63 |

| 4. | rrr_outputEE209BF.exe | 3677195abb0dc5e851e9c4bce433c1d2 | 59 |

| 5. | rrr_output89A8FEF.exe | 75d594f166d438ded4f4f1495a9b57b6 | 51 |

| 6. | rrr_output354CF0.exe | 360f782f4a688aba05f73b7a0d68ef43 | 51 |

| 7. | rrr_output7492970.exe | 376625a4a031656f0667723cd601f333 | 49 |

| 8. | yvihok.exe | 00db62e1b519159b0c20c00c2e97288b | 46 |

| 9. | rrr_outputE17E73F.exe | f9ef51967dcb4120df9919ac5423bc13 | 39 |

| 10. | rrr_outputDBB65DF.exe | cd16baef95d0f47387e7336ceab30e19 | 32 |

| 11. | rr_output89224BF.exe | fb9df7345520194538db6eef48fb0652 | 31 |

| 12. | rrr_outputF71089F.exe | 3d5ec29f0374fce02c5816c24907cafe | 27 |

| 13. | rr_output5F98E0.exe | 559973f8550ce68f7bae9c3e3aaa26aa | 21 |

| 14. | rrr_outputF0DA6CF.exe | f653bc6e6dda82e487bfc4bc5197042b | 21 |

| 15. | rr_output12C4770.exe | 45a9b21bd51f52db2b58ae7ae94cd668 | 18 |

| 16. | rrr_output940674F.exe | b76fbb1b51118459d119d2be049d7aa5 | 18 |

| 17. | rrr_output3A9CF40.exe | 6fa328484123906a6cfbbf5c6d7f9587 | 10 |

| 18. | rrr_outputD25868F.exe | b43db466c60b32a1b76fe3095851d026 | 8 |

| 19. | rr_output12F8B00.exe | 0f9f6b73beef0dba5d4f348da8393379 | 7 |

| 20. | rrr_output43f40e0.exe | d1258b39c924746ed711af72e35e8262 | 5 |

| 21. | ac044b97c4bfecc78ffa3efa53ffd0938eab2d04e3ec983a5bbb0fd5059aaaec.exe | 26c23da3b8683eb3a727d54dcb8ce2f0 | 5 |

| 22. | rr_output516C100.exe | e8dedea6ce819f863da0c75c9d9bccde | 4 |

| 23. | rrr_output8f0a14f.exe | 52e6b8ee647e675969d36b69070d1047 | 4 |