Betrug mit Instagram-Passwort-Hackern

Um Ihre persönlichen Daten zu schützen und Cyberbedrohungen vorzubeugen, ist es wichtig, bei zweifelhaften Websites wachsam zu sein. Taktiken wie das „Instagram-Passwort“ nutzen das Vertrauen und die Neugier der Benutzer aus, was zu schwerwiegenden Datenschutzverletzungen und finanziellen Verlusten führt.

Inhaltsverzeichnis

Was ist der Instagram-Passwort-Hacker-Betrug?

Der Hacker-Betrug „Instagram-Passwort“ läuft auf verschiedenen betrügerischen Websites und gibt sich als Hacking-Dienst aus, der es Benutzern ermöglicht, Instagram-Konten zu stehlen, indem sie ihre Benutzernamen eingeben. Dieser Betrug zielt darauf ab, nicht vertrauenswürdige und bösartige Websites zu fördern, insbesondere Phishing-Seiten. Benutzer stoßen normalerweise auf diese betrügerischen Websites durch falsch eingegebene URLs, Weiterleitungen durch aufdringliche Werbung oder betrügerische Anwendungen, die das Öffnen solcher Seiten erzwingen.

Wie funktioniert die Taktik?

Um die Dienste von „Instagram Password“ zu nutzen, werden Benutzer aufgefordert, Benutzernamen von Instagram-Konten einzugeben und auf „Hack“ zu klicken. Die Taktik behauptet, dass Benutzer dadurch die entsprechenden Kontopasswörter betrügerisch erlangen können. Anstatt jedoch einen Hacking-Dienst bereitzustellen, werden die Benutzer auf eine Vielzahl betrügerischer Websites umgeleitet. Zum Zeitpunkt der Untersuchung bewarb das Schema in erster Linie eine Phishing-Website.

Die Gefahren von Phishing-Websites

Phishing-Sites sind darauf ausgelegt, alle vom Benutzer eingegebenen Informationen zu schädlichen Zwecken aufzuzeichnen. Die gezielten Daten können Namen, Adressen, E-Mails, Telefonnummern, Bankdaten und Kreditkartennummern enthalten. Die gesammelten Informationen können dann monetarisiert werden, indem sie an Dritte, häufig Cyberkriminelle, verkauft oder für personalisierte Taktiken verwendet werden. Auf diese Weise erhaltene Finanzdaten können missbraucht werden, um betrügerische Transaktionen und Online-Käufe durchzuführen.

Unsichere Inhalte und Downloads

Eine bestimmte Phishing-Site, die vom Hacker-Betrug „Instagram Password“ gefördert wird, zielt auf die Telefonnummern der Benutzer ab. Sie behauptet, dass eine Datei zum Download bereitsteht und dass der Benutzer eine SMS senden muss, um darauf zuzugreifen. Die herunterladbaren Inhalte solcher Sites sind oft bösartig und enthalten Trojaner, Ransomware, Kryptowährungs-Miner und andere Malware. Das Vertrauen in diese Websites kann zu schweren Systeminfektionen und Datenschutzproblemen führen.

Risiken und Konsequenzen

Wenn Benutzer dem „Instagram Password Hacker“ vertrauen, setzen sie sich zahlreichen Risiken aus, darunter schwerwiegende Datenschutzverletzungen, finanzielle Verluste, Systeminfektionen und sogar Identitätsdiebstahl. Wenn ein Browser automatisch zweifelhafte Webseiten öffnet, liegt dies wahrscheinlich an der Installation zwielichtiger Anwendungen. Diese Anwendungen können verschiedene schädliche Funktionen haben, darunter das Ausführen aufdringlicher Werbekampagnen und die Weiterleitung von Benutzern auf schädliche Websites.

- Aufdringliche Werbung und Browser-Hijacker : Adware-artige Anwendungen liefern aufdringliche Werbung, die eine erhebliche Bedrohung für die Geräte- und Benutzersicherheit darstellt. Das Anklicken dieser Werbung kann Benutzer auf schädliche Websites umleiten oder zum automatischen Download und zur Installation unsicherer Software führen. Browser-Hijacker, eine andere Art unerwünschter Anwendungen, ändern die Browsereinstellungen, um gefälschte Suchmaschinen zu fördern, die oft auf echte Suchmaschinen wie Google, Yahoo oder Bing umleiten.

- Datenverfolgung und Datenschutzbedenken : Die meisten unerwünschten Anwendungen verfügen über Datenverfolgungsfunktionen. Sie überwachen die Browseraktivität und sammeln vertrauliche Informationen wie IP-Adressen, Geolokalisierungen und andere personenbezogene Daten. Entwickler machen aus diesen Daten Geld, indem sie sie an Dritte weitergeben oder verkaufen, die sie möglicherweise für Profitzwecke missbrauchen.

Schutz Ihrer Geräte und Ihrer Privatsphäre

Um die Geräteintegrität und die Privatsphäre des Benutzers zu gewährleisten, ist es wichtig, alle verdächtigen Anwendungen und Browsererweiterungen/Plug-ins sofort zu entfernen. Hier sind einige Schritte, um sich zu schützen:

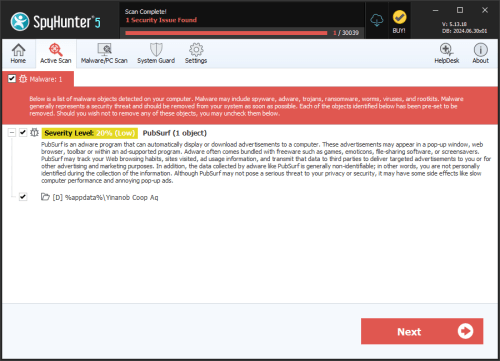

- Verwenden Sie zuverlässige Sicherheitssoftware : Installieren und aktualisieren Sie regelmäßig seriöse Anti-Malware-Software, um unsichere Programme zu erkennen und zu entfernen.

- Regelmäßige Scans : Führen Sie regelmäßige Scans Ihrer Geräte durch, um potenzielle Bedrohungen zu identifizieren und zu beseitigen.

- Seien Sie beim Downloaden vorsichtig : Laden Sie Anwendungen und Erweiterungen nur aus vertrauenswürdigen Quellen herunter.

- Klicken Sie nicht auf verdächtige Anzeigen : Klicken Sie nicht auf Anzeigen oder Links aus unbekannten oder nicht vertrauenswürdigen Quellen.

- Aktualisieren Sie die Software regelmäßig : Halten Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand, um sie vor Sicherheitslücken zu schützen.

- Informieren Sie sich : Bleiben Sie über gängige Taktiken und Phishing-Taktiken informiert, um sie zu erkennen und zu vermeiden.

Indem Sie diese Vorsichtsmaßnahmen befolgen, können Sie Ihre Geräte vor Taktiken wie dem „Instagram-Passwort“ schützen und verhindern, dass Ihre persönlichen Daten von Cyberkriminellen ausgenutzt werden.