GpCODE Ransomware

Die GpCODE Ransomware wurde entwickelt, um die Computer der Benutzer zu infizieren, eine Verschlüsselungsroutine zu initiieren und die überwiegende Mehrheit der dort gespeicherten Dateien zu sperren. Anschließend erpressen die Angreifer ihre Opfer um Geld, indem sie versprechen, ihnen eine Entschlüsselungsanwendung und den erforderlichen Entschlüsselungsschlüssel zur Verfügung zu stellen. Es sei darauf hingewiesen, dass die Bedrohung nach den von GpCODE hinterlassenen Lösegeldforderungen hauptsächlich auf russischsprachige Benutzer abzielt.

Während des Verschlüsselungsprozesses hängt die GpCODE Ransomware „.GpCODE“ an die Namen aller gesperrten Dateien an. Wenn die Bedrohung das Sperren aller Zieldateitypen abgeschlossen hat, zeigt sie zwei identische Lösegeldforderungen mit Anweisungen für ihre Opfer an. Eine wird in einer Textdatei mit dem Namen „КАК РАСШИФРОВАТЬ ФАЙЛЫ.txt“ enthalten sein, während die andere als Popup-Fenster angezeigt wird.

Inhaltsverzeichnis

Nachricht der Lösegeldforderung

Wie bereits erwähnt, sind beide Lösegeldforderungen identisch und vollständig in russischer Sprache verfasst. Wenn also auf dem kompromittierten Computer die kyrillische Schriftart nicht installiert ist, können die Anweisungen von GpCODE Ransomware vollständig unverständlich werden.

Andernfalls wird den Benutzern mitgeteilt, dass ihre Dateien mit dem asymmetrischen kryptografischen RSA-1024-Algorithmus gesperrt wurden. In der Notiz wird auch behauptet, dass die Ransomware-Infektion stattgefunden hat, nachdem Benutzer Websites für Erwachsene besucht haben. Was das geforderte Lösegeld betrifft, behaupten die Angreifer, dass sie einen Signalrubel erhalten wollen, der nur einen Bruchteil eines Dollars wert ist. Dieses Detail könnte bedeuten, dass die aktuellen GpCODE-Ransomware-Versionen zu Testzwecken verwendet werden oder Opfer nach Kontaktaufnahme mit den Hackern Zahlungsanweisungen erhalten. In den Notizen wird erwähnt, dass Opfer die Cyberkriminellen über ICQ, Skype oder E-Mail erreichen können. Die GpCODE Ransomware ist eine Variante der Xorist Ransomware- Familie.

Der vollständige Text der Anweisungen von GpCODE Ransomware lautet:

' Внимание! GpCode

Все ваши персональные файлы были зашифрованы с помощью алгоритма RSA-1024,

Вы посетили сайт ИНЦЕСТ.РУ и нарушили правила, в разделе ГЕЙ ПОРНО!!!!

чтобы восстановить свои файлы и получить к ним доступ,вам необходимо:

положить 1 рубльнаЯД 41001902182359

WebMoney Z337100389680, R357074105711

В комментариях укажите аську или скайп или e-mail

После перевода,в течении часа(зависит от способа перевода)

вы получите код и инструкции ,в указанные данные для связи!ВАЖНО:У вас есть 20 попыток ввода кода. При превышении этого

количества, все данные необратимо испортятся. Будьте

внимательны при вводе кода!Ищите (КАК РАСШИФРОВАТЬ) на рабочем столе…. '

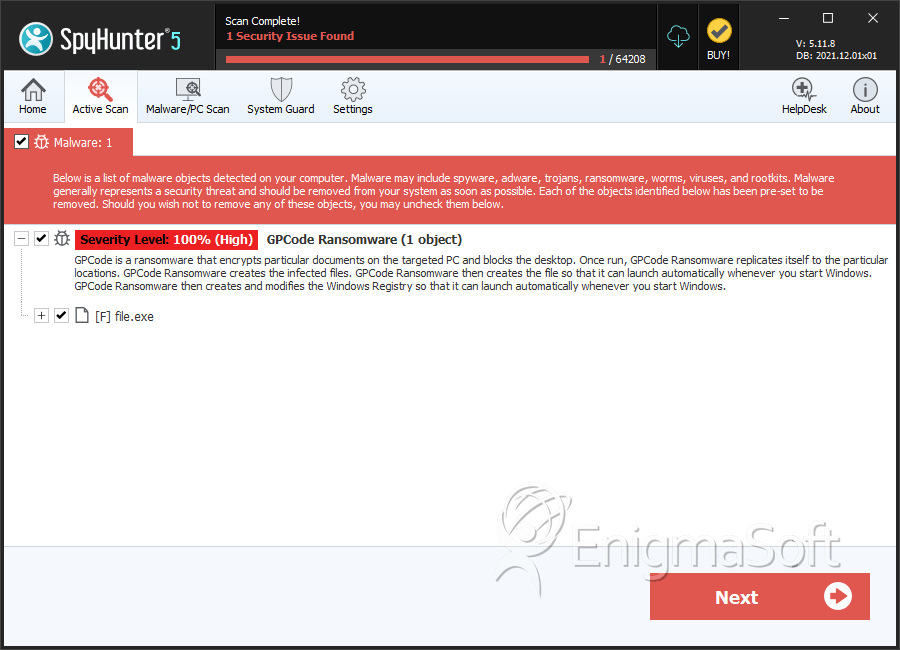

SpyHunter erkennt und entfernt GpCODE Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | file.exe | 4e77cd3a285a132100c9c6369e69dbd3 | 0 |