Giftiger Efeu

Die Hintertür von Poison Ivy wird so genannt, weil die Hintertür von Poison Ivy eine Hintertür zum infizierten Computer erstellt. Die Hintertür von Poison Ivy hilft Hackern, Zugang zum System ihres Opfers zu erhalten. Die Poison Ivy-Hintertür erlangte Berühmtheit, als die Poison Ivy-Hintertür verwendet wurde, um sich in die RSA zu hacken. Die Hintertür von Poison Ivy war in einem Zero-Day-Exploit in Excel enthalten, der in einer sehr einfachen E-Mail mit einem Anhang im .xls-Format gesendet wurde. Diese Malware-Bedrohung wird aktiv aktualisiert und weiterentwickelt. Poison Ivy Backdoor verwendet eine grafische Benutzeroberfläche, die Poison Ivy Backdoor ideal für einen unerfahrenen Hacker macht. ESG-Sicherheitsforscher empfehlen dringend, die Poison Ivy-Hintertür mit einem aktuellen Anti-Malware-Programm zu entfernen.

Inhaltsverzeichnis

Wie ein Hacker die Poison Ivy Backdoor nutzen kann

Die Poison Ivy-Hintertür ist extrem gefährlich, da sie dem Hacker fast die vollständige Kontrolle über den infizierten Computer gibt. Diese Steuerung ist aufgrund der grafischen Benutzeroberfläche von Poison Ivy auch einfach zu verwalten. Im Folgenden haben ESG-Sicherheitsforscher einige der häufigsten Verwendungen für die Poison Ivy-Hintertür aufgelistet:

- Hacker können die Poison Ivy-Hintertür verwenden, um jede Datei auf dem infizierten Computer umzubenennen, zu löschen oder auszuführen. Ein Hacker kann auch die Hintertür von Poison Ivy verwenden, um beliebige Dateien vom Computer des Opfers hoch- oder herunterzuladen. Diese zweite Funktion wird normalerweise verwendet, um zusätzliche Malware auf dem infizierten Computer zu installieren, z. B. eine Bot-Software, ein Rootkit oder einen Obfuscator, um die Erkennung der Poison Ivy-Hintertür problematisch zu machen.

- Hacker können die Poison Ivy-Hintertür verwenden, um die Windows-Registrierung und die Systemeinstellungen anzuzeigen und zu bearbeiten. Dies kann verwendet werden, um einem infizierten Computer irreparablen Schaden zuzufügen oder eine beliebige Anzahl von böswilligen Operationen auszuführen.

- Ein Hacker, der die Poison Ivy-Hintertür verwendet, kann Dateiprozesse und -dienste nach Belieben anzeigen, initiieren und stoppen.

- Ein Hacker, der die Poison Ivy-Hintertür verwendet, kann alle Netzwerkverbindungen oder den Internetverkehr überwachen oder beenden.

- Die Poison Ivy-Hintertür kann verwendet werden, um alle auf dem infizierten Computer installierten Geräte anzuzeigen und sie in einigen Fällen sogar zu deaktivieren oder fernzusteuern.

Es gibt einige Versionen der Poison Ivy-Hintertür, die angepasst wurden, um persönliche Informationen zu stehlen. Dies geschieht normalerweise durch Aufnehmen von Screenshots oder Verwenden des Mikrofons oder der Kamera des infizierten Computers zum Aufnehmen von Video oder Audio. Diese Varianten enthalten oft einen Keylogger und versuchen, auf Passwörter und andere ähnliche Informationen zuzugreifen.

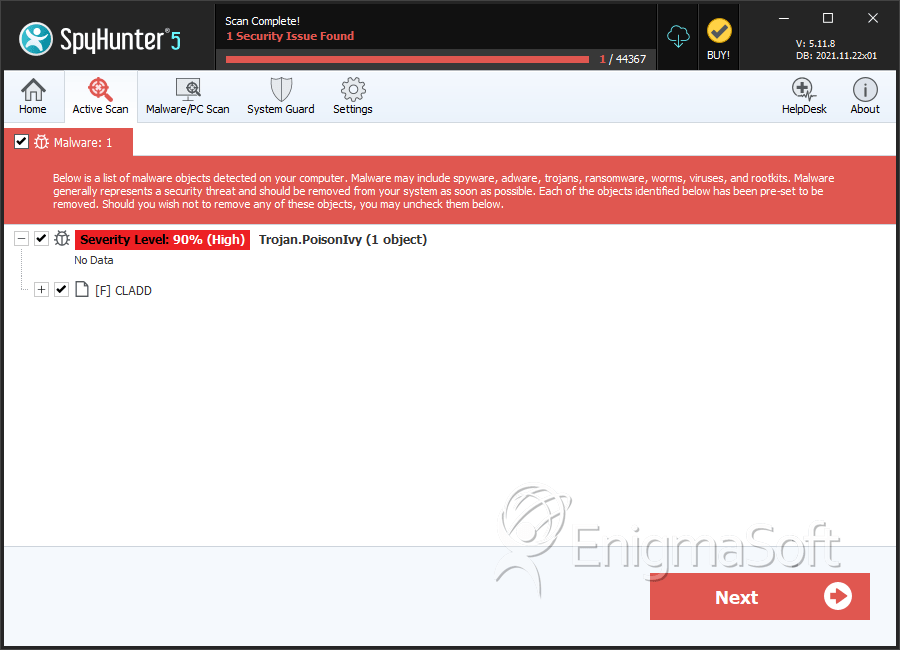

SpyHunter erkennt und entfernt Giftiger Efeu

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |