APT31/Zirkonium

APT31 ist eine Advanced Persistent Threat-Gruppe mit Schwerpunkt auf Diebstahl und Werbung für geistiges Eigentum. Diese Gruppe wird von verschiedenen Sicherheitsorganisationen auch Zirkonium, Judgement Panda und Bronze Vinewood genannt. Wie bei den meisten anderen APT-Gruppen besteht der Verdacht, dass APT31 staatlich gefördert wird, und in diesem Fall ist der verdächtige Staat China. Im Sommer 2020 schlug die Google Threat Analysis Group vor, dass APT31 die Präsidentschaftskampagne von Joe Biden mit Phishing-E-Mails ins Visier nimmt.

Kürzlich hat die TAG gesehen, dass die chinesische APT-Gruppe Mitarbeiter der Biden-Kampagne und die iranische APT Trump-Kampagnenmitarbeiter mit Phishing anvisiert. Keine Anzeichen von Kompromissen. Wir haben den Benutzern unsere Warnung vor Regierungsangriffen gesendet und uns auf die Strafverfolgung bezogen. https://t.co/ozlRL4SwhG

- Shane Huntley (@ShaneHuntley), 4. Juni 2020

Forced Redirect-Prozess von APT31

Bereits im Jahr 2017 führte APT31 die größte Malvertising-Operation durch. Die Gruppe hatte nicht weniger als 28 gefälschte Werbefirmen gegründet. Laut Confiant hatte Zirconium ungefähr 1 Milliarde Anzeigenaufrufe gekauft und es geschafft, auf 62% aller mit Werbung monetisierten Websites zu gelangen. Der verwendete Hauptangriffsvektor APT31 war die erzwungene Umleitung. Eine erzwungene Weiterleitung tritt auf, wenn jemand, der eine Website besucht, auf eine andere Website umgeleitet wird, ohne dass der Benutzer Maßnahmen ergreift. Die Website, auf der der Benutzer landet, wird häufig als Teil eines Betrugs verwendet oder führt zu einer Malware-Infektion.

Screenshot der MyAdsBro-Homepage - Quelle: Confiant.com-Blog

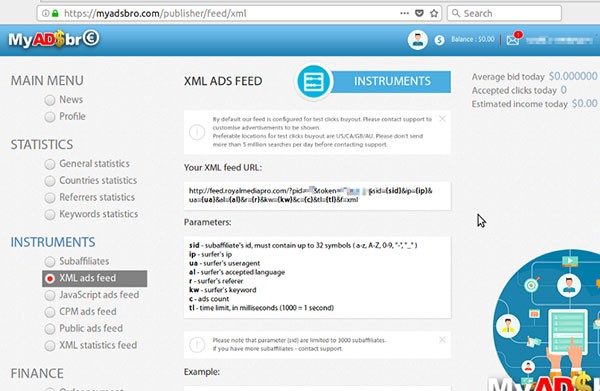

APT31 hat Beginads, eine gefälschte Werbeagentur, erstellt und verwendet, um Beziehungen zu Anzeigenplattformen aufzubauen. Somit wurde dies die Domain, die Zirconium verwenden würde, um den Verkehr für alle Kampagnen aller ihrer gefälschten Agenturen zu leiten. APT31 hat hart gearbeitet, um sicherzustellen, dass sie rechtmäßig aussehende Beziehungen zu einer Reihe von echten Anzeigenplattformen haben. Dieser Ansatz verlieh dem System auch eine gewisse Widerstandsfähigkeit und machte es weniger wahrscheinlich, Verdacht zu erregen. APT31 verkaufte auch Traffic an Affiliate-Marketing-Plattformen weiter. Diese Anordnung bedeutete, dass APT31 die Zielseiten nicht selbst bedienen musste. Die Cyberkriminellen gingen noch weiter und schufen ein Affiliate-Netzwerk, das sie selbst betrieben. Das Netzwerk wurde MyAdsBro genannt. APT31 führte früher eigene Kampagnen über MyAdsBro durch, andere konnten jedoch auch den Datenverkehr für eine Provision an MyAdsBro weiterleiten.

Screenshot des Kunden-Webpanels - Quelle: Confiant.com-Blog

Sobald die Weiterleitungen stattfanden, wurden die Benutzer dazu verleitet, die Infektion durch einige der beliebtesten Taktiken zu ermöglichen:

- Gefälschte Popups für Adobe Flash Player-Updates

- Gefälschte Antiviren-Popups

- Betrug durch den technischen Support

- Verschiedene Scareware-Nachrichten

APT31 hat große Anstrengungen unternommen, um das System zu etablieren und es legitim erscheinen zu lassen. Alle gefälschten Agenturen hatten verschiedene Marketingmaterialien, gefälschte Beamte mit Profilen in sozialen Medien und sogar Beiträge in diesen Medien mit einzigartigen Inhalten. Die meisten Massenproduktionsunternehmen von Zirconium wurden im Frühjahr 2017 gegründet. Nicht alle der 28 Unternehmen wurden verwendet, da 8 von ihnen nie ihre Social-Media-Präsenz aufnahmen und sich nicht an Werbeaktivitäten beteiligten. Die Bemühungen des Cyberkriminellen waren eindeutig erfolgreich. Die gefälschten Agenturen von APT31 konnten direkte Geschäftsbeziehungen mit 16 echten Anzeigenplattformen aufbauen.

Nur ein kleiner Teil des Verkehrs wurde auf eine tatsächliche Nutzlast umgeleitet. Um den Nachweis und die Analyse zu vermeiden, verwendete Zirkonium Ausweichmethoden. APT31 verwendete eine Technik namens Fingerabdruck. Es ist ein Prozess, bei dem die Cyberkriminellen Informationen über die Systeme der potenziellen Opfer sammeln, um einen bestimmten Teil des Publikums genauer anzusprechen. Das Ziel der Cyberkriminellen bei der Verwendung von Fingerabdrücken besteht darin, eine Erkennung zu vermeiden. Zu diesem Zweck verwendeten sie JavaScript im Browser, um festzustellen, ob das Skript auf einem Sicherheitsscanner ausgeführt wurde. Wenn Anzeichen eines Scanners erkannt würden, würde die Nutzlast nicht geliefert. Mit Fingerabdrücken ist ein Risiko verbunden. Das Skript ist für jeden sichtbar, der danach sucht, und das kann Verdacht erregen, aber Fingerabdrücke ermöglichen eine höhere Anzahl von Bereitstellungen der Nutzlast.

APT31 nutzt seine hinterhältigen Taktiken

Es gibt andere Möglichkeiten, sich der Erkennung zu entziehen, bei denen kein Skript auf der Benutzerseite ausgeführt wird. Die Anwendung serverseitiger Mechanismen kann sicherer sein, da ein Sicherheitsforscher sie nur analysieren kann, wenn sie ausgelöst werden. Ein solcher Ansatz besteht darin, zu überprüfen, ob die IP des Benutzers eine IP des Rechenzentrums ist. Scanner verwenden häufig IPs für Rechenzentren, und das Erkennen solcher IPs ist ein klares Zeichen dafür, dass die Nutzdaten nicht bereitgestellt werden.

Trotz des beeindruckenden Ausmaßes der Fehlwerbung von APT31 identifizieren Sicherheitsforscher ihr Hauptaugenmerk immer noch auf dem Diebstahl von geistigem Eigentum. Der tatsächliche Umfang aller Operationen von Zirkonium ist noch unbekannt, ebenso wie ihr Schadenspotential.