Willow-Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Ranking: Das Ranking einer bestimmten Bedrohung in der Bedrohungsdatenbank von EnigmaSoft.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

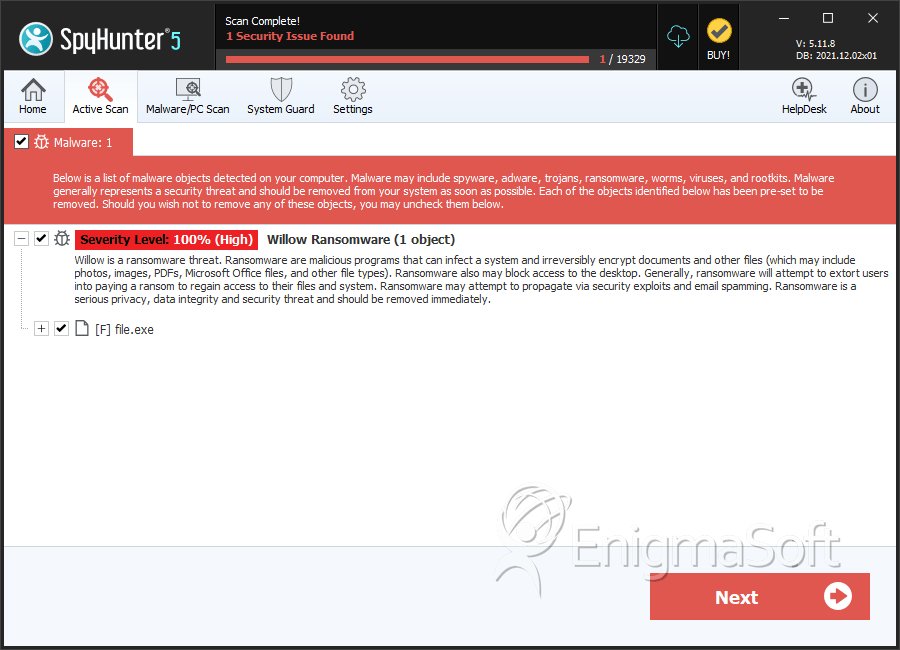

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 1 |

| Zum ersten Mal gesehen: | October 29, 2021 |

| Betroffene Betriebssysteme: | Windows |

Die Willow Ransomware-Bedrohung ist eine neue potente Malware, die von infosec-Forschern entdeckt wurde. Die Bedrohung funktioniert als typische Ransomware – sie zielt darauf ab, die Dateien ihrer Opfer durch einen starken Verschlüsselungsalgorithmus zu sperren. Auf die anvisierten Dateitypen kann nicht mehr zugegriffen werden, und die Opfer können ihre Dokumente, Datenbanken, Archive, Fotos, Bilder usw. nicht mehr verwenden. Die Hacker, die für die Bereitstellung der Bedrohung verantwortlich sind, erpressen dann Geld von den betroffenen Benutzern, um den Zugriff zu den gesperrten Daten wiederherzustellen.

Als Teil ihrer schändlichen Funktionalität ändert die Willow Ransomware die Namen der verschlüsselten Dateien, indem sie „.willow“ als neue Erweiterung anhängt. Damit die betroffenen Nutzer die Anweisungen der Hacker sehen, liefert die Bedrohung zwei Lösegeldforderungen mit nahezu identischen Nachrichten aus. Der erste wird in einem Bild angezeigt, das den aktuellen Desktop-Hintergrund ersetzt. Die zweite Notiz wird in einer neu erstellten Textdatei namens 'READMEPLEASE.txt' enthalten sein.

Inhaltsverzeichnis

Details der Lösegeldforderung

Die beiden Anmerkungen weisen sehr kleine Unterschiede im Text auf, aber alle wichtigen Details sind gleich. Die Hacker wollen ein Lösegeld von genau 500 Dollar bekommen. Opfer müssen das Geld jedoch mit der Bitcoin-Kryptowährung an die angegebene Krypto-Wallet-Adresse senden. Zum aktuellen Bitcoin-Wechselkurs liegt das Lösegeld bei 0,1473766 BTC. Denken Sie daran, dass Bitcoin von Natur aus volatil ist und sich seine Bewertung schnell ändern kann. Die Willow Ransomware-Hacker warnen davor, dass die verschlüsselten Dateien gelöscht werden und die Benutzer ihre Daten vollständig verlieren, wenn ihre Forderungen nicht erfüllt werden.

Der vollständige Text der Nachricht in der Datei 'READMEPLEASE.txt' lautet:

' Hallo, Junge. Ich, Willow Wolf, habe deine Dateien noch einmal verschlüsselt.

Aber da es mir jetzt gut geht, habe ich es getan, weil ich denke, dass du eine Bedrohung für The Silver Paw bist

und Der sichere Ort. Die meisten Ihrer Dateien sind verschlüsselt.

Zahle mir irgendwie 500 Dollar. Wenn nicht - es tut mir leid, Sie verlieren Ihre Dateien und alle anderen

Entschlüsselungsschlüssel ist völlig nutzlos.Zahlungsinformationen:

Betrag: 0,1473766 BTC

Bitcoin-Adresse: '

SpyHunter erkennt und entfernt Willow-Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | file.exe | a31b18f6f5e28a05b92e29d3f2feb6e8 | 1 |