Sakura-Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Ranking: Das Ranking einer bestimmten Bedrohung in der Bedrohungsdatenbank von EnigmaSoft.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 2 |

| Zum ersten Mal gesehen: | August 5, 2022 |

| Betroffene Betriebssysteme: | Windows |

Die Sakura Ransomware ist eine Art schädlicher Bedrohung, die speziell entwickelt wurde, um ihre Opfer daran zu hindern, auf ihre eigenen Daten zuzugreifen. Die Bedrohung kann eine Vielzahl unterschiedlicher Dateitypen betreffen und jede verschlüsselte Datei bleibt in einem unbrauchbaren Zustand. Typischerweise sind die Angreifer die einzigen, die über die Entschlüsselungsschlüssel verfügen, die für die Wiederherstellung der Daten erforderlich sind. Die Sakura-Ransomware scheint sich jedoch noch in der Entwicklung oder in der Testphase zu befinden, was die Optionen, die ihren Opfern zur Verfügung stehen, weiter einschränkt.

Die Verschlüsselungsroutine der Bedrohung ist voll funktionsfähig und alle Zieldateien werden mit „.Sakura“ an ihren ursprünglichen Namen angehängt. Die Sakura Ransomware liefert auch eine Lösegeldforderung mit Anweisungen, die als Textdatei mit dem Namen „read_it.txt“ auf den angegriffenen Geräten abgelegt wird. Darüber hinaus ersetzt die Malware den aktuellen Desktop-Hintergrund durch einen neuen.

Die von der Sakura Ransomware hinterlassenen Anweisungen besagen, dass die Cyberkriminellen nur Lösegeldzahlungen akzeptieren, die mit der Kryptowährung Bitcoin getätigt wurden. Sie erlauben Benutzern auch, bis zu 3 gesperrte Dateien zu senden, die angeblich kostenlos entschlüsselt werden. Das Problem ist, dass die beiden E-Mail-Adressen fehlen, die Benutzer verwenden sollten, um die Hacker zu kontaktieren. Stattdessen enthält die Notiz zwei Platzhalternamen – „test@test.com“ und „test2@test.com“.

Der vollständige Text der Nachricht von Sakura Ransomware lautet:

' Keine Sorge, Sie können alle Ihre Dateien zurückgeben!

Alle Ihre Dateien wie Dokumente, Fotos, Datenbanken und andere wichtige Dateien sind verschlüsselt

Welche Garantien geben wir Ihnen?

Sie können 3 Ihrer verschlüsselten Dateien senden und wir entschlüsseln sie kostenlos.

Sie müssen diese Schritte ausführen, um Ihre Dateien zu entschlüsseln:

1) Schreiben Sie an unsere E-Mail :test@test.com (Falls Sie innerhalb von 24 Stunden keine Antwort erhalten, überprüfen Sie Ihren Spam-Ordner

oder schreiben Sie uns an diese E-Mail: test2@test.com)

2) Besorgen Sie sich Bitcoin (Sie müssen für die Entschlüsselung in Bitcoins bezahlen.

Nach der Zahlung senden wir Ihnen das Tool, das alle Ihre Dateien entschlüsselt.) '

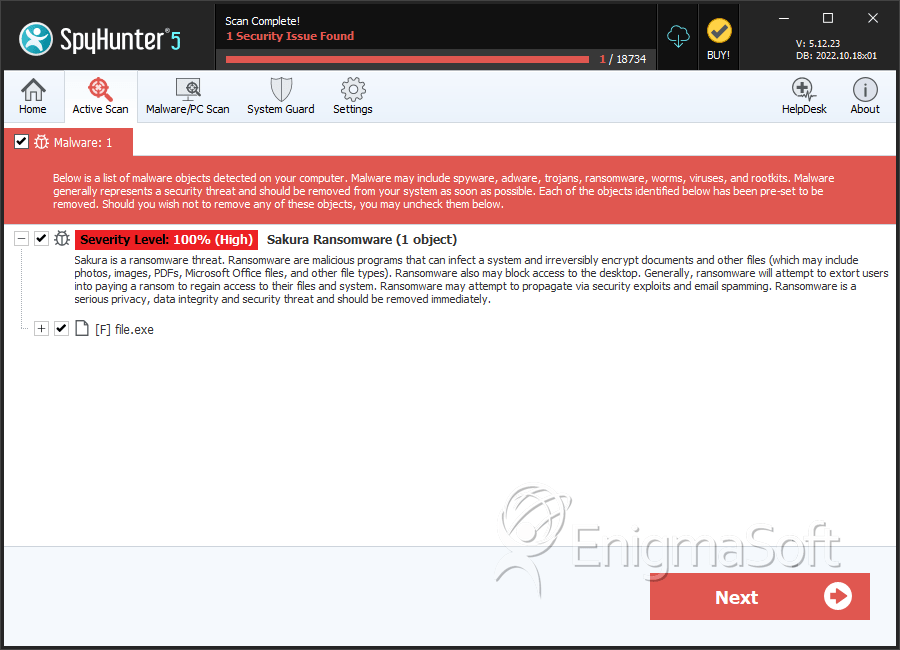

SpyHunter erkennt und entfernt Sakura-Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | file.exe | 4ccec502f148cf7ab415f6680bb7affa | 2 |