J3ster-Ransomware

Wertungsliste der Bedrohung

EnigmaSoft Bedrohungs-Scorecard

EnigmaSoft Threat Scorecards sind Bewertungsberichte für verschiedene Malware-Bedrohungen, die von unserem Forschungsteam gesammelt und analysiert wurden. EnigmaSoft Threat Scorecards bewerten und stufen Bedrohungen anhand verschiedener Metriken ein, darunter reale und potenzielle Risikofaktoren, Trends, Häufigkeit, Prävalenz und Persistenz. EnigmaSoft Threat Scorecards werden regelmäßig auf der Grundlage unserer Forschungsdaten und -metriken aktualisiert und sind für eine Vielzahl von Computerbenutzern nützlich, von Endbenutzern, die nach Lösungen suchen, um Malware von ihren Systemen zu entfernen, bis hin zu Sicherheitsexperten, die Bedrohungen analysieren.

EnigmaSoft Threat Scorecards zeigen eine Vielzahl nützlicher Informationen an, darunter:

Ranking: Das Ranking einer bestimmten Bedrohung in der Bedrohungsdatenbank von EnigmaSoft.

Schweregrad: Der ermittelte Schweregrad eines Objekts, numerisch dargestellt, basierend auf unserem Risikomodellierungsprozess und unserer Forschung, wie in unseren Kriterien zur Bedrohungsbewertung erläutert.

Infizierte Computer: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern entdeckt wurden, wie von SpyHunter gemeldet.

Siehe auch Kriterien für die Bedrohungsbewertung .

| Bedrohungsstufe: | 100 % (Hoch) |

| Infizierte Computer: | 4 |

| Zum ersten Mal gesehen: | October 19, 2021 |

| Betroffene Betriebssysteme: | Windows |

Forscher von Infosec haben eine neue Malware-Bedrohung identifiziert, die als J3ster Ransomware verfolgt wird. Die Klassifizierung als Ransomware bedeutet, dass die Bedrohung darauf ausgelegt ist, die Computer der Opfer zu scannen und dann die dort gespeicherten Dateien mit einem nicht knackbaren Verschlüsselungsalgorithmus zu sperren. Betroffene Benutzer können nicht mehr auf ihre Fotos, Bilder, Dokumente sowie alle Archive, Datenbanken, PDFs und mehr zugreifen. Das Ziel der Hacker ist es, die Opfer dann zu Geld zu erpressen, indem sie versprechen, ihnen bei der Wiederherstellung der gesperrten Daten zu helfen, nachdem sie die geforderte Zahlung geleistet haben.

Als Teil ihrer bedrohlichen Aktivitäten markiert die J3ster Ransomware auch die gesperrten Dateien, indem sie ihre ursprünglichen Namen ändert. Die Bedrohung wird '.j3ster' als neue Dateierweiterung anhängen. Wenn alle Zieldateitypen verschlüsselt wurden, ändert die Malware den aktuellen Desktop-Hintergrund mit einem Bild eines Narren. Außerdem wird auf dem Desktop des infizierten Systems eine Datei namens 'J3ster ReadMe.txt' generiert. Diese Akte enthält die Lösegeldforderung mit Anweisungen für die Opfer.

Inhaltsverzeichnis

Anforderungsübersicht

Die Lösegeldforderung von J3ster Ransomware ist relativ kurz. Es enthält jedoch die wichtigsten Informationen, die diese Lösegeldforderungen enthalten. Es zeigt sich, dass die Hacker genau 1000 Dollar erhalten wollen, wenn sie Hilfe bei der Entschlüsselung der gesperrten Daten anbieten sollen. Das Geld muss an die angegebene Krypto-Wallet-Adresse überwiesen werden und die Transaktion muss mit der Bitcoin-Kryptowährung erfolgen. Von den Opfern wird dann erwartet, dass sie die Zahlung in Form eines Screenshots nachweisen. Die Angreifer warten darauf, den Beweis im Anhang einer Nachricht zu erhalten, die an ihre E-Mail-Adresse unter 'j3stertools@gmail.com' gesendet wird.

Der vollständige Text der Lösegeldforderung lautet:

'--- J3ster-Ransomware ---

Ihr PC wurde mit J3ster Ransomeware infiziert Bezahlen Sie 1000 $ an die folgende Bitcoin-Adresse und senden Sie einen Screenshot von Ihrer Zahlung an die E-Mail

E-Mail: j3stertools@gmail.com

Bitcoin-Adresse: 17CqMQFeuB3NTzJ2X28tfRmWaPyPQgvoHV

Viel Glück!'

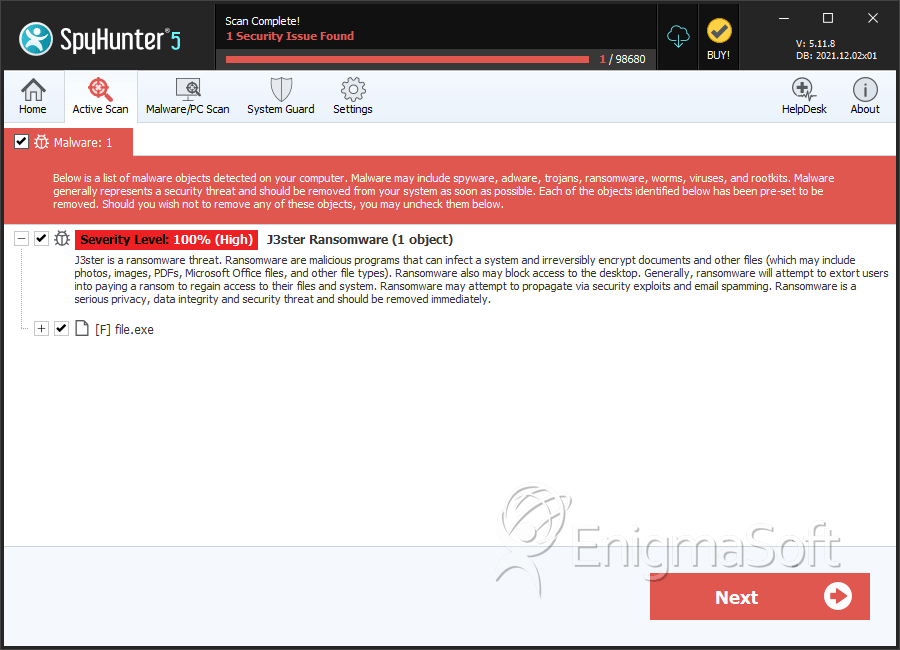

SpyHunter erkennt und entfernt J3ster-Ransomware

Deatils zum Dateisystem

| # | Dateiname | MD5 |

Erkennungen

Erkennungen: Die Anzahl der bestätigten und vermuteten Fälle einer bestimmten Bedrohung, die auf infizierten Computern erkannt wurden, wie von SpyHunter gemeldet.

|

|---|---|---|---|

| 1. | file.exe | aa07d3711d0504e3fb769340d25d3aca | 4 |