Vorsicht: Cyberkriminelle nutzen Coronavirus, um Computerbenutzer auszunutzen und Malware zu verbreiten

Es hat nicht lange gedauert, bis Bedrohungsakteure die Social-Engineering-Chance erkannt haben, die das neuartige Coronavirus (2019-nCoV) ihnen bietet. Die aus Wuhan, China, stammende Atemwegsinfektion ist in den letzten Wochen zur Schlagzeile geworden, obwohl die ersten Fälle im Dezember 2019 gemeldet wurden.

Es hat nicht lange gedauert, bis Bedrohungsakteure die Social-Engineering-Chance erkannt haben, die das neuartige Coronavirus (2019-nCoV) ihnen bietet. Die aus Wuhan, China, stammende Atemwegsinfektion ist in den letzten Wochen zur Schlagzeile geworden, obwohl die ersten Fälle im Dezember 2019 gemeldet wurden.

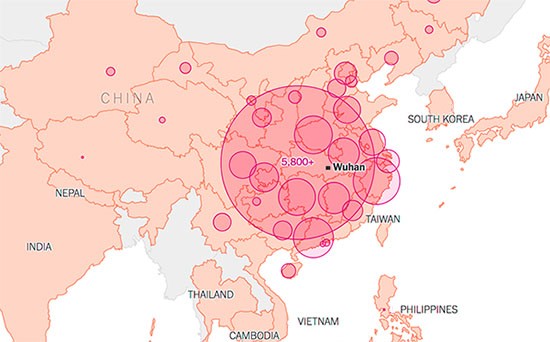

In einem Monat seit den ersten gemeldeten Infektionen gab es mehr als 8.000 bestätigte Fälle, wobei die Zahl der Todesopfer auf mehr als 170 gestiegen ist. Mittlerweile hat sich das Coronavirus in allen Provinzen Chinas sowie in mehreren anderen Ländern verbreitet, darunter in den USA, Kanada, Japan, Frankreich, Deutschland, Taiwan und Thailand. Dies hat die Weltgesundheitsorganisation dazu veranlasst, einen globalen Gesundheitsnotstand auszurufen .

Über upnewsinfo.com verbreitete sich die Karte von Coronavirus in China und den Nachbarländern

Es ist keine Überraschung, dass Cyberkriminelle beginnen, die Coronavirus-Bedrohung zu nutzen, um ihre eigenen Viren zu verbreiten. Sicherheitsforscher sind auf eine Phishing-Kampagne gestoßen , die den berüchtigten Emotet-Banking-Trojaner in Japan verbreitet, mit E-Mails, die legitime Warnungen von Gesundheitsorganisationen in den Präfekturen Gifu, Tottori und Osaka imitieren.

Laut einem Bericht von IBM X-Force sind die E-Mails in japanischer Sprache verfasst. "Der Text besagt kurz, dass Berichte über Coronavirus-Patienten in der japanischen Präfektur Gifu vorliegen, und fordert den Leser auf, das angehängte Dokument einzusehen." Sie haben auch eine Fußzeile, die alle korrekten Postanschriften, Fax- und Telefonnummern für die relevanten Gesundheitsorganisationen in den jeweiligen Präfekturen enthält, um die Authentizität zu erhöhen.

Die Dokumente, die die Bedrohungsakteure beifügen, enthalten angebliche Anweisungen zum Schutz vor dem Virus, zu Aktualisierungen der Verbreitung und zur Virenerkennung. Dies kann nicht weiter von der Wahrheit entfernt sein, insbesondere angesichts der jüngsten Nachrichten, dass das neuartige Coronavirus von Menschen verbreitet werden kann, die keine Krankheitssymptome aufweisen.

Obwohl die geografische Lage Japans das offensichtlichste Ziel für die ersten Phishing-Kampagnen darstellt, warnen Sicherheitsforscher, dass sich diese Art von Angriffen weiter ausbreiten werden, da das Coronavirus selbst weltweit mehr Länder betrifft. Coronavirus-bezogene Dateien mit den folgenden Namen wurden bereits erkannt : UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b und Trojan.WinLNK.Agent.ew.

Solche Nachrichten werden sowohl online als auch offline von kriminellen Banden ausgenutzt. Nehmen wir zum Beispiel den jüngsten Sodinokibi-Ransomware- Angriff auf Travelex , der später von kriminellen Banden zur Durchführung von Telefonbetrug eingesetzt wurde.

Sie können sich am besten vor Phishing-Kampagnen schützen, indem Sie das Öffnen unerwünschter E-Mails und eventuell darin enthaltener Anhänge vermeiden. Für den Fall, dass Sie auf eine E-Mail stoßen, die Ihr Interesse weckt, ist es ratsam, die Informationen, die sie angeblich enthalten, direkt von der Quelle aus zu suchen und darauf zuzugreifen, anstatt verdächtige Anhänge zu öffnen.