Nordkoreanische Hacker richten gefälschte Cybersicherheitsfirma ein, um Sicherheitsexperten anzusprechen

Eine von der nordkoreanischen Regierung unterstützte Hacking-Gruppe zielt im Rahmen eines neuen Social-Engineering-Angriffs auf Cybersicherheitsforscher mit Malware ab.

Eine von der nordkoreanischen Regierung unterstützte Hacking-Gruppe zielt im Rahmen eines neuen Social-Engineering-Angriffs auf Cybersicherheitsforscher mit Malware ab.

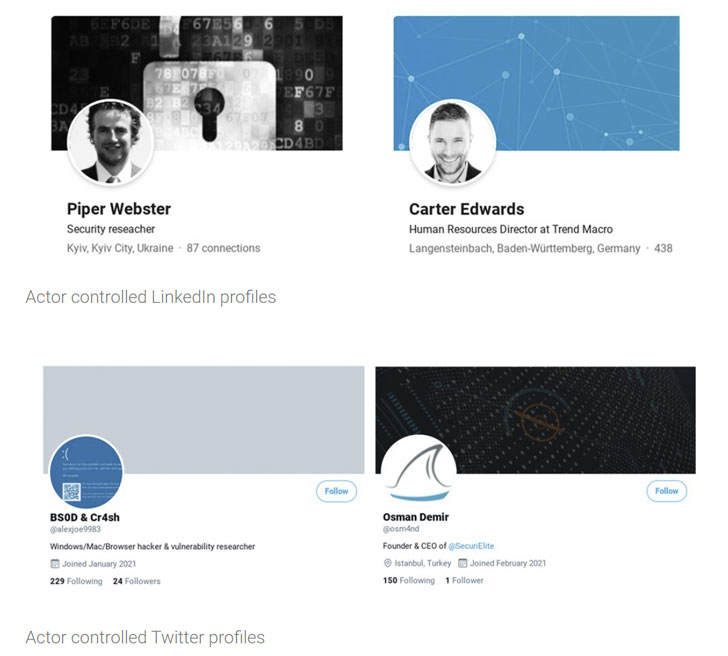

Laut einem Bericht der Threat Analysis Group von Google von Ende März haben die Hacker ein falsches Sicherheitsunternehmen namens SecuriElite sowie mehrere Social-Media-Konten auf Twitter und LinkedIn eingerichtet, um Forscher zum Besuch einer mit einem Browser-Exploits eingerichteten Website des Unternehmens zu verleiten.

Adam Weidemann von der TAG sagte über die am 17. März gestartete Website: "Die neue Website behauptet, das Unternehmen sei ein offensives Sicherheitsunternehmen in der Türkei, das Pentests, Software-Sicherheitsbewertungen und Exploits anbietet."

Acht Twitter-Profile und sieben LinkedIn-Profile wurden für sogenannte Mitarbeiter erstellt, die behaupten, Schwachstellenforscher und HR-Mitarbeiter der gefälschten Sicherheitsfirmen zu sein. Alle Profile wurden inzwischen ausgesetzt.

Darüber hinaus hat Google die URL der angeblichen Website zu seinem Safebrowsing-Sperrlistendienst hinzugefügt, um zu verhindern, dass andere Personen die Website versehentlich besuchen.

Das eigentliche Motiv hinter den Angriffen ist immer noch ein Rätsel, obwohl einige vermuten, dass die NoKo-Hacker versucht haben, Zero-Day-Recherchen durchzuführen, um diese nicht gepatchten Schwachstellen zu nutzen, um zukünftige Angriffe auf zusätzliche Ziele auszuführen.